Sicurezza integrata per servizi più robusti e competitivi

Cybersecurity industriale per proteggere operazioni, garantire la safety e assicurare continuità.

Se fornisci sistemi e servizi industriali complessi a clienti nel settore delle infrastrutture critiche, la cybersecurity non è più un’attività accessoria – è ciò che ti distingue sul mercato. I clienti vogliono risposte concrete, le normative diventano più rigorose e qualsiasi incidente – anche se avviene presso il sito del cliente – può ricadere sulla tua organizzazione.

La sfida? Proteggere ambienti personalizzati e spesso basati su tecnologie legacy, garantendo al contempo accesso remoto sicuro, manutenibilità a lungo termine e rispetto delle tempistiche di consegna.

Soddisfare requisiti sempre più severi sulla sicurezza OT nelle gare e nei capitolati

- Operare in ambienti eterogenei in modo sicuro

- Ridurre il rischio associato ad accesso remoto e interventi di manutenzione

OT Cybersecurity Evaluation

#Network_Posture_Mapping #Security_Assessment #OT_Cyber_Risk_Evaluation #Mitigation_Implementation

Non puoi proteggere ciò che non hai mappato. Prima di intervenire su qualsiasi impianto presso un cliente, è essenziale avere una visione chiara della rete, delle lacune rispetto ai principali framework di sicurezza e del reale livello di esposizione al rischio.

Queste valutazioni ti permettono di prevenire criticità operative, ridurre i rischi di delivery e garantire che ogni soluzione sia solida, conforme e pronta all’uso fin dal primo giorno.

Adversary Services

#Penetration_Testing #Reverse_Engineering #SAST_DAST #Attack_Simulation

Oggi i clienti non vogliono solo sistemi sicuri. Vogliono prove. Penetration test, simulazioni d’attacco e code review non sono più solo strumenti tecnici: stanno diventando criteri di gara e prerequisiti di procurement.

Questi servizi ti aiutano a validare la tua proposta, ridurre i rischi post-vendita e dimostrare maturità e affidabilità durante le fasi di gara o qualifica tecnica.

Incident Response

#Incident_Response_Readiness #Compromise_Assessment

Un attacco lato cliente può comunque riflettersi su di te, soprattutto se sei il fornitore del sistema.

Avere un piano strutturato di incident response e la capacità di eseguire compromise assessment ti consente di dimostrare impegno e responsabilità post-delivery, oltre a tutelare la reputazione dell’azienda in contesti operativi complessi e interdipendenti.

Consulting / GRC

#OT_VCISO #OT_Tender_Support #OT_Security_Requirements_Definition #Crisis_Management

I clienti – in particolare utility di piccole dimensioni o operatori locali – si affidano spesso a te per avere orientamento e supporto. Offrire servizi come l’OT Virtual CISO o assisterli nella risposta a requisiti di gara ti consente di passare da semplice fornitore a partner strategico.

Allo stesso tempo, ti permette di mantenere le tue pratiche in linea con normative internazionali in costante evoluzione.

OT Security Training

#OT_Fundamentals #OT_Advanced #Secure_PLC_Coding #Other_Training

I tuoi team sono spesso coinvolti nella configurazione, nella messa in servizio e persino nella risoluzione di problemi dopo il go-live.

Fornire loro una formazione solida in ambito OT security – in particolare su secure coding e gestione dei protocolli – riduce i rischi nella fase di deployment e contribuisce a garantire un’operatività sicura e stabile nel lungo periodo per i tuoi clienti.

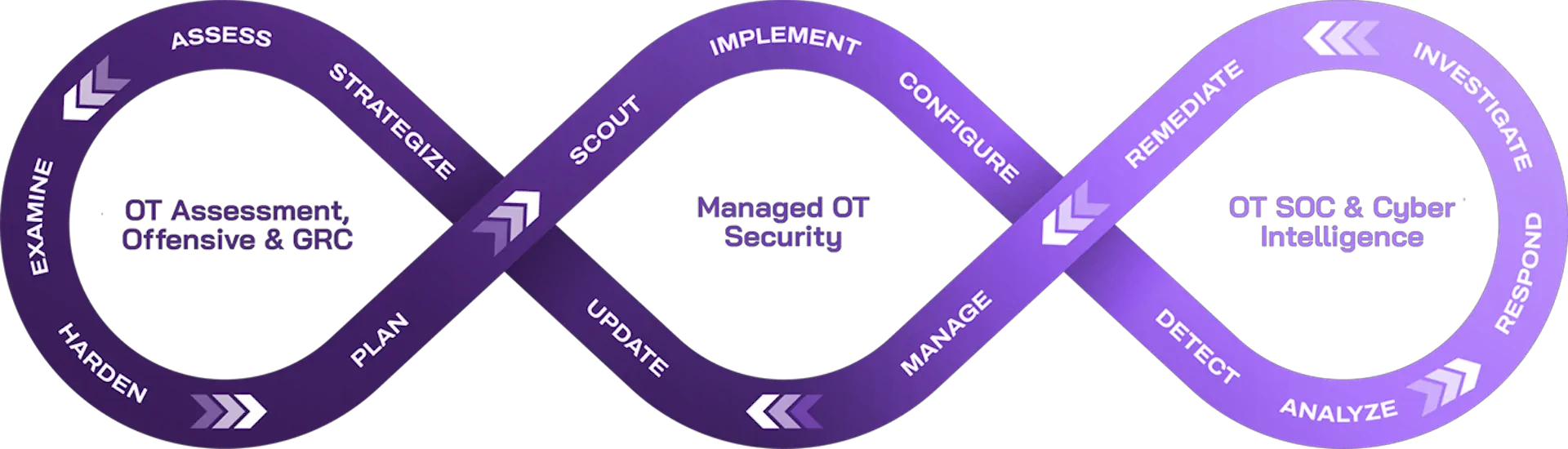

Managed OT Security

#Digital_Twin #Whitelist #EPP #Network_Sensors #IPS_IDS #Safe_USB #One_Way_Diode #Remote_Access #ZTNA #IoT #PAM #OT_Vulnerability_Management

Che tu stia implementando soluzioni di protezione USB, piattaforme ZTNA o sistemi di monitoraggio passivo, questi strumenti ti aiutano a integrare la sicurezza in modo concreto ed efficace all’interno delle tue soluzioni e dei tuoi servizi.

Ti supportano nel soddisfare i requisiti minimi previsti da RFP e capitolati tecnici, offrendo ai tuoi tecnici sul campo maggiore visibilità e controllo su ciò che accade nell’ambiente operativo.

Cyber Threat Intelligence

#OT_CTI

Non basta sapere quali minacce circolano nel mondo: serve sapere cosa sta accadendo nel settore e nella regione dei tuoi clienti.

Con l’OT CTI, puoi adattare le difese alle tecniche realmente utilizzate dagli attaccanti e sostenere le tue scelte con dati concreti e verificabili. Questo rafforza la tua credibilità, sia nella gestione degli incidenti che durante valutazioni di rischio in fase pre-sales.

OT Security Operations Center

#OT_SOC

I clienti si aspettano sempre più spesso un servizio di monitoraggio continuo – soprattutto negli ambienti ad alta criticità. Disporre di un SOC OT – o almeno della possibilità di integrarsi con uno – indica una proposta di valore che va oltre la semplice delivery.

Inoltre, consente di rilevare potenziali criticità prima che si trasformino in contestazioni o problemi contrattuali legati agli SLA.

Perché Y Cyber

Rafforza la tua proposta con servizi di sicurezza OT testati sul campo e validati in ambienti reali

Lavora in piena flessibilità: dal co-delivery al white label

Soluzioni progettate appositamente per integratori, EPC e team di ingegneria attivi in contesti industriali complessi

Aiuta i tuoi clienti a soddisfare i requisiti di sicurezza, rafforzando la tua posizione nei settori più regolamentati e ad alta criticità