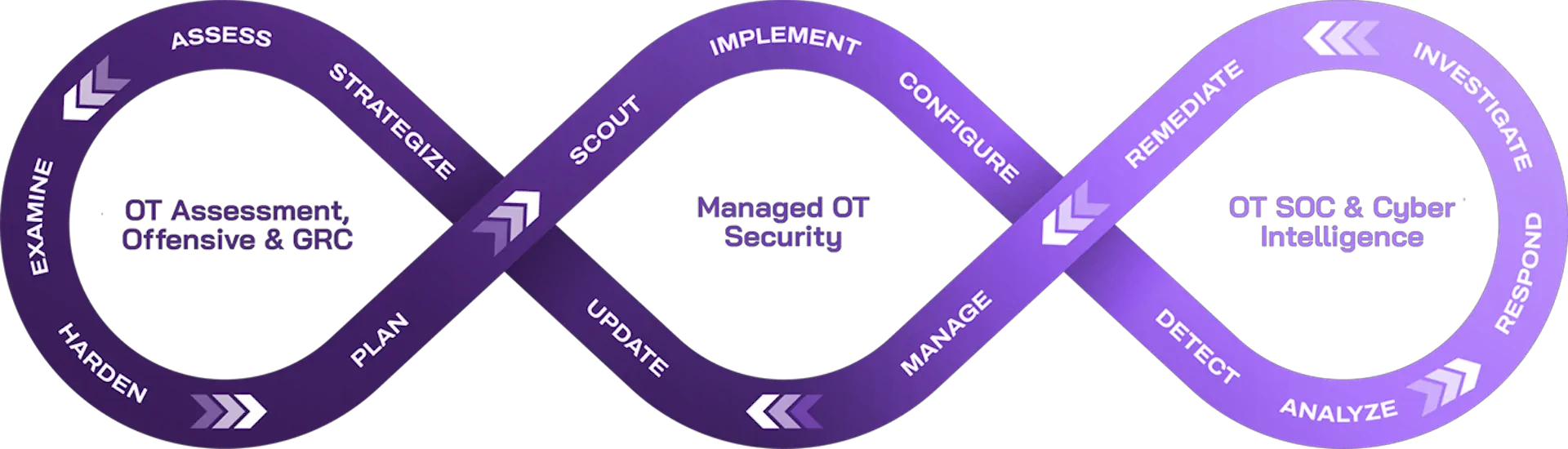

Protezione completa per le tue operazioni industriali

Cybersecurity industriale per proteggere operazioni, garantire la safety e assicurare continuità.

Oggi, operare in ambienti industriali significa affrontare una duplice sfida: l’aumento delle minacce informatiche e l’intensificarsi delle richieste normative. Dagli attacchi ransomware ai nuovi obblighi introdotti da normative come la NIS2, il Cyber Resilience Act (CRA) e il Nuovo Regolamento Macchine (NRM), gli asset owner sono chiamati a garantire sicurezza operativa e conformità normativa. La vera sfida? Rimanere resilienti e competitivi, assicurando al contempo continuità operativa, gestione efficace di supply chain complesse e modernizzazione di sistemi obsoleti.

Con Y Cyber, puoi affrontare queste sfide con successo, rimanendo sempre allineato alle normative globali e locali, senza compromessi su performance e produttività.

- Proteggere le infrastrutture OT dalle minacce informatiche moderne

- Garantire la conformità a NIS2, NRM, CRA e altri framework normativi

Evitare costosi fermi operativi dovuti a ransomware o sabotaggi

OT Cybersecurity Evaluation

#Network_Posture_Mapping #Security_Assessment #OT_Cyber_Risk_Evaluation #Mitigation_Implementation

Prima di prendere decisioni, serve visibilità. I nostri servizi ti aiutano a mappare la rete, valutare i rischi e confrontare la tua postura attuale con standard di riferimento come l’IEC 62443.

Otterrai un elenco chiaro di priorità e azioni pratiche specifiche per ridurre i rischi e rafforzare le operazioni.

Adversary Services

#Attack_Surface_Discovery #Penetration_Testing #Red_Teaming #Attack_Simulation

Una volta stabilite le basi, serve testarle sul campo. I nostri servizi simulano attacchi reali – dal red teaming al phishing, fino a tentativi di intrusione fisica – per identificare punti deboli nei sistemi e nei processi.

Ti aiutiamo a capire quali vulnerabilità un attaccante sfrutterebbe per prime e quanto è pronta la tua organizzazione a reagire.

Incident Response

#Incident_Response_Readiness #Compromise Assessment

Quando qualcosa va storto, devi essere pronto a reagire. I nostri servizi ti aiutano a costruire una reale capacità di risposta agli incidenti, grazie ad assessment di maturità, piani strutturati di incident response, compromise check, simulazioni di crisi e strategie di miglioramento continuo.

E se si verifica una violazione, il tuo team saprà come agire tempestivamente, con il supporto diretto degli esperti Y Cyber e SLA chiari per contenere l’impatto e ripristinare la normalità il prima possibile.

Consulting / GRC

#OT_Security_Requirements_Definition #OT_Virtual_CISO #Crisis_Management

I nostri servizi ti aiutano a definire policy coerenti, assegnare responsabilità operative ben delineate e coordinare in modo efficace fornitori e stakeholder. Con il supporto di un OT Virtual CISO o di una guida esperta, ottieni direzione strategica, autorevolezza e la capacità di trasformare la sicurezza in un linguaggio comprensibile per il business.

Attraverso esercitazioni tabletop, anche il top management viene preparato a rispondere in modo tempestivo e coordinato di fronte a scenari critici.

OT Security Training

#OT_Fundamentals #OT_Advanced #Secure_PLC_Coding #Other_Training

Gli strumenti da soli non bastano: la sicurezza dipende dalle persone. Attraverso percorsi formativi mirati, aiutiamo il tuo team – dagli ingegneri agli operatori – a riconoscere le minacce OT, adottare pratiche di coding sicure e restare aggiornati sugli standard di settore.

Che si tratti di onboarding o di un corso di aggiornamento per personale esperto, la formazione è il primo passo per costruire una cultura della sicurezza solida e diffusa in tutta l’organizzazione.

Managed OT Security

#Digital_Twin #Whitelist #EPP #Network_Sensors #IPS_IDS #Safe_USB #One_Way_Diode #Remote_Access #ZTNA #IoT #PAM #OT_Vulnerability_Management

Non puoi proteggere ciò che non hai sotto controllo. Le nostre soluzioni di OT Security ti aiutano a costruire una baseline robusta, tenendo conto delle reali complessità dell’ambiente industriale: sistemi obsoleti, reti frammentate e tempi di fermo minimi. Dal digital twin per test in sicurezza, alla protezione USB, alla sicurezza degli accessi remoti e al controllo degli accessi IoT, offriamo soluzioni pratiche, adattabili e progettate per garantire protezione senza compromessi sulla produttività.

Il vantaggio? Possono essere implementate in modo graduale, in linea con i tuoi cicli di manutenzione.

Cyber Threat Intelligence

#OT_CTI

Sapere chi ti sta osservando e cosa sta cercando è fondamentale – soprattutto nel tuo settore o nella tua area geografica. L’OT Cyber Threat Intelligence ti offre proprio questa visibilità: filtra il rumore e si concentra su campagne, malware e comportamenti di attori realmente rilevanti per la tua infrastruttura, in base allo stack tecnologico e al livello di esposizione. Quando una minaccia colpisce il tuo settore o la tua regione, devi saperlo prima che arrivi al tuo perimetro.

Questo è ciò che ti offre il nostro servizio di OT CTI: prevenzione, contesto e capacità di anticipare.

OT Security Operations Center

#OT_SOC

Il monitoraggio delle reti OT richiede competenze diverse rispetto al mondo IT. Con un SOC OT dedicato, hai al tuo fianco specialisti che conoscono a fondo PLC, protocolli SCADA e dinamiche di produzione – non solo i log di Windows. Ricevi solo le segnalazioni davvero importanti, non un sovraccarico di ticket irrilevanti.

Se punti su una rilevazione tempestiva e consapevole, questo è il punto di convergenza: visibilità costante, guidata da esperti che conoscono a fondo il linguaggio del tuo impianto.

Perché Y Cyber

Competenze approfondite e specifiche in ambito OT, dai protocolli di campo alle architetture impiantistiche

Pieno allineamento a standard internazionali come IEC 62443 e NIS2

Servizi modulari e scalabili, adattati al tuo ciclo operativo e alle esigenze di business

Attivazione rapida, con referenze in infrastrutture critiche e ambienti industriali complessi